CYBERNOVA OPERATION CENTER

Plattform zur Auswertung und Visualisierung von Privileged Access Management Systemen

In Gesprächen mit mehr als 100 europäischen Unternehmen aus verschiedenen Branchen über Best Practices zur Informationssicherheit wurden wir immer wieder auf die unzureichende Aufbereitung und Korrelation sicherheitsrelevanter Informationen in den gängigen PAM-Lösungen aufmerksam gemacht:

- Visualisierung und Berichte

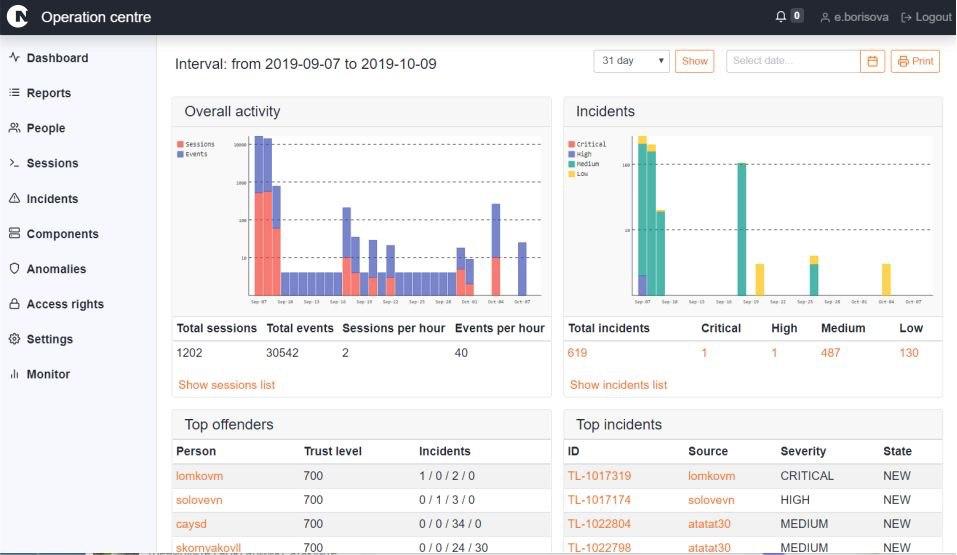

Es gibt oftmals keine ausreichend aufbereitete Berichte, um potenzielle Bedrohungen unmittelbar zu erkennen und entsprechend schnell reagieren zu können. Bestehende Berichte der PAM-Hersteller sind für die CISO-Ebene meist nicht aussagekräftig genug – somit gibt es keine Möglichkeit, den Wert der Lösung zu demonstrieren und die aktuellen Sicherheitsrisiken bei kritischen Systemzugriffen zu bewerten. - Ursachenforschung und Maßnahmen

Sicherheitsbeauftragte benötigen in den meisten Fällen zu viel Zeit mit der Untersuchung enormer Datenmengen, um erkennen zu können, ob es sich bei einem gemeldeten Ereignis um einen tatsächlichen Sicherheitsvorfall oder nur um die reguläre Tätigkeit eines Administrators handelt. Dies ist aus Unternehmenssicht ineffizient, zu teuer und garantiert zudem kein korrektes Ergebnis.

Dieses Feedback erhalten wir über alle Kundengrößen und-segmente.

CYBERNOVA OPERATION CENTER eignet sich sowohl für global verteilte Infrastrukturen von Großunternehmen als auch für kleinere und mittlere Firmen.

CYBERNOVA OPERATION CENTER kann als Hardware oder virtuelle Appliance bezogen werden; es ist ein Kontrollzentrum für das Privileged Access Management System im Unternehmensnetzwerk und im industriellen Steuerungssystem (ICS).

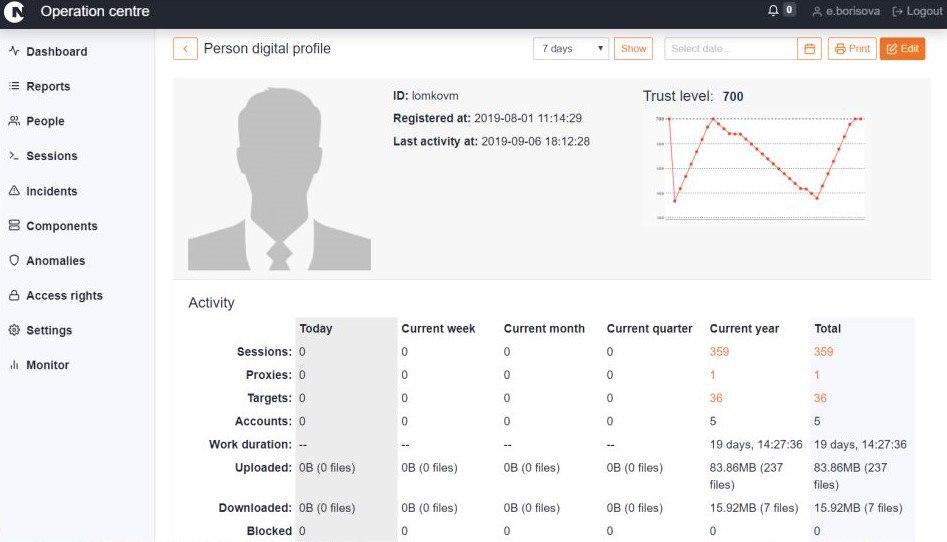

Das Operation Center von CYBERNOVA ist eine Plattform, die den Einsatz von PAM-Lösungen analysiert und visualisiert, um Unternehmen fundierte Entscheidungsgrundlagen für aktives IT-Risiko-Management zu ermöglichen. Dies wird mithilfe von drei Komponenten erreicht: